Die 7 häufigsten WordPress-Fehler, die wir 2024 gesehen haben

Aus unserer Praxis bei MOLOTOW Web Development: sieben Fehler, die 2024 immer wieder bei uns auf dem Tisch lagen — mit konkreten Tipps zur Behebung.

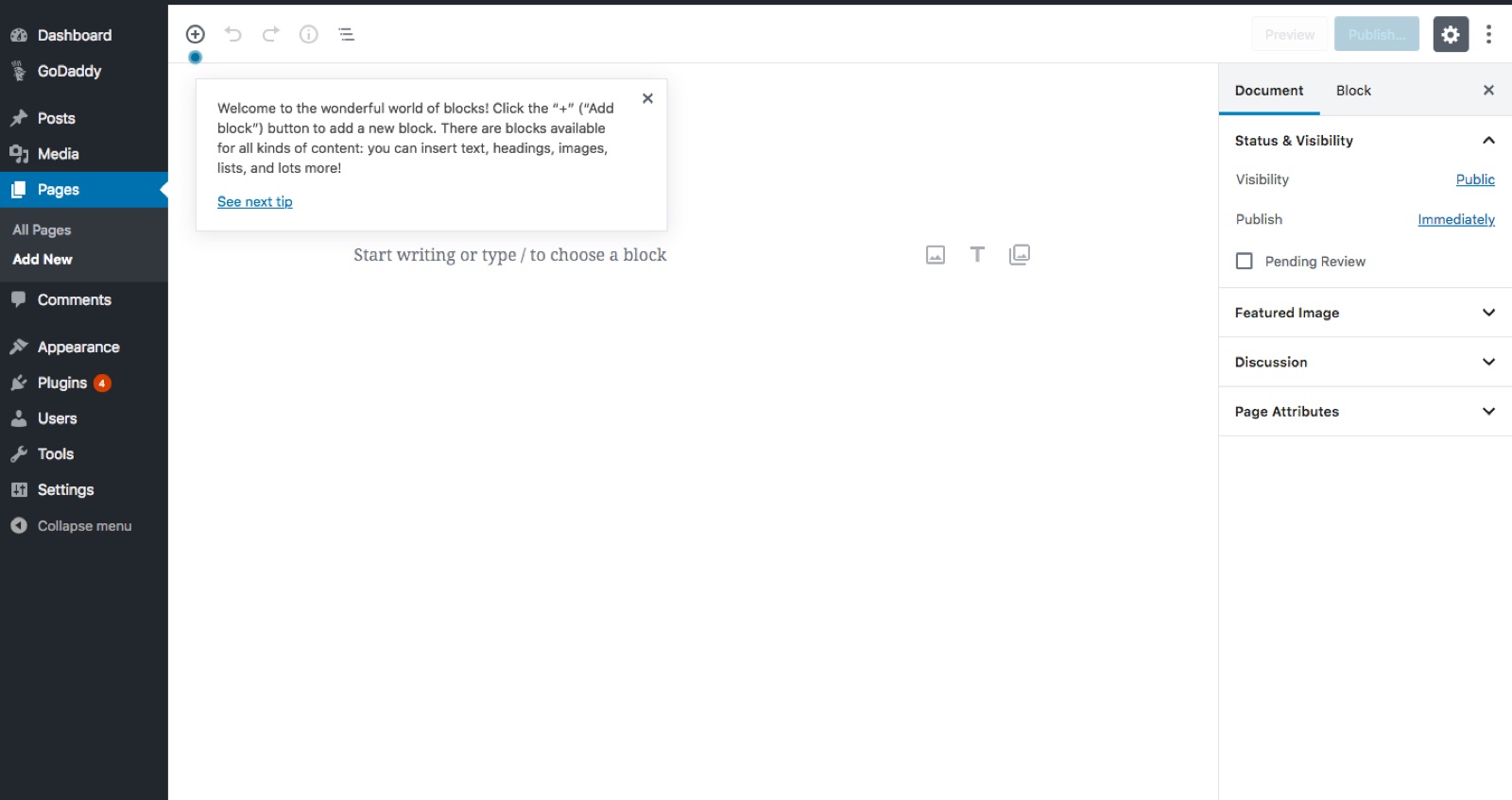

Bild: Markus Spiske · Unsplash License

2024 war ein intensives WordPress-Jahr. Laut Wordfence wurden knapp 8.000 neue Schwachstellen in WordPress-Plugins und -Themes veröffentlicht — ein Anstieg von über 30 Prozent gegenüber 2023. Sucuri hat allein eine halbe Million infizierter Seiten gesehen, und rund ein Drittel dieser Vorfälle ging auf bekannte, aber nicht gepatchte Lücken zurück. Besonders bemerkenswert: Die meisten Schwachstellen hatten laut Wordfence „Medium”-Schweregrad und ließen sich mit Contributor-Rechten ausnutzen — also ausgerechnet dort, wo viele Betreiber die Rechte großzügig verteilen. Wir haben uns unsere eigene Projektliste des Jahres angeschaut und die sieben Fehler herausgesucht, die uns im Alltag am häufigsten begegnet sind. Keine Theorie, sondern echte Situationen aus Kundenprojekten in und um Lahr im Schwarzwald.

1. Plugin-Overkill — „nur noch dieses eine noch”

Der Klassiker. Ein Kunde rief uns im Frühjahr an, weil seine Seite nach einem Update weiße Seiten warf. Beim Einloggen fanden wir 54 aktive Plugins vor, darunter drei verschiedene SEO-Tools, zwei Cache-Plugins, die sich gegenseitig den Cache geleert haben, und ein Backup-Plugin, das seit zwei Jahren kein Update mehr gesehen hatte. Die Ursache des weißen Todes war ein Plugin aus 2019, das mit PHP 8.2 nicht mehr klarkam.

Was hilft: Regelmäßig ausmisten. Wir empfehlen unseren Kunden, alle sechs Monate eine Plugin-Inventur zu machen. Frage pro Plugin: Brauchen wir das wirklich? Wird es aktiv gepflegt? Gibt es Überschneidungen? Alles, worauf Du mit Nein oder Achselzucken antwortest, fliegt raus.

2. Veraltete Themes — besonders Nulled-Themes

Ein anderer Fall: Marketing-Agentur, schöne Seite, aber plötzlich unerklärliches Verhalten im Admin. Stellte sich heraus: Das Premium-Theme war aus einer dubiosen Quelle heruntergeladen — „gespart”, wie der Inhaber sagte. Im Theme steckte ein Backdoor, der Angreifer hatte bereits einen Admin-User angelegt und wartete offensichtlich auf seine Gelegenheit.

Was hilft: Themes nur aus dem offiziellen Verzeichnis oder direkt vom Hersteller. Wer bei einem Premium-Theme 59 Euro spart und sich dafür einen Trojaner einfängt, zahlt am Ende das Zehnfache für die Bereinigung. Und: Auch das aktive Theme braucht Updates.

3. Keine oder wertlose Backups

Der schmerzhafteste Fall 2024 war ein Handwerksbetrieb, dessen Seite nach einem Hack komplett verschlüsselt war. „Backup?”, fragten wir. „Ja, beim Hoster, täglich.” Beim Hoster — auf demselben Server, in derselben Kundenzone, mit demselben gekaperten FTP-Zugang. Weg waren also nicht nur die Live-Daten, sondern auch sämtliche Sicherungen.

Was hilft: Backups müssen räumlich getrennt liegen und unabhängig vom Hoster abrufbar sein. Genau deshalb bieten wir unseren kostenlosen Backup-Service an, der nachts läuft und auf separater Infrastruktur speichert. Die 3-2-1-Regel gilt auch 2024: drei Kopien, zwei Medien, eines offsite.

4. Passwörter, bei denen wir weinen möchten

„molotow2024!” war nicht das schlechteste Passwort, das wir dieses Jahr gesehen haben. Es gab auch „Sommer2024” und — wir schwören — „wordpress”. Alles bei Admin-Konten. Ein Kunde hatte für drei Mitarbeiter denselben Admin-Zugang, weil „das Passwort sich keiner merken konnte”.

Was hilft: Pro Person ein eigener Account. Mindestens 16 Zeichen, erzeugt von einem Passwort-Manager (Bitwarden, 1Password, KeePassXC). Und bitte: Zwei-Faktor-Authentifizierung für jedes Admin-Konto. Ein Plugin wie Wordfence Login Security oder der offizielle Google-Authenticator-Connector erledigt das in zehn Minuten.

5. HTTPS immer noch nicht überall

Ja, wirklich. 2024. Wir haben zwei Seiten übernommen, auf denen der Login-Bereich über http lief, weil „Let’s Encrypt irgendwann mal nicht funktioniert hat und dann ist es so geblieben”. Jeder, der im selben WLAN saß, konnte theoretisch die Admin-Credentials mitlesen.

Was hilft: Let’s Encrypt aktivieren (jeder anständige Hoster bietet das kostenlos), siteurl und home auf https:// umstellen, einen 301-Redirect von http auf https einrichten und im Anschluss auf gemischte Inhalte prüfen. Tools wie „Really Simple SSL” helfen beim Umstieg, sollten danach aber idealerweise wieder raus, weil die Weiterleitung auch per .htaccess stabil läuft.

6. Falsche Permalinks — und kaputte interne Links

Ein Kunde klagte über Rankingverluste nach einem Seiten-Relaunch. Die Analyse zeigte: Permalinks standen neuerdings auf „Einfach” (?p=123), weil jemand beim Testen daran gedreht hatte. Alle alten, gerankten URLs waren auf einen Schlag 404. Keine Redirects, nichts.

Was hilft: Permalinks frühzeitig festlegen — idealerweise „Beitragsname” — und dann nicht mehr anfassen. Wer doch wechseln muss, legt vorher 301-Redirects an. Bei größeren Seiten lohnt sich ein Plugin wie „Redirection”, das alle 404-Fehler protokolliert und mitzieht.

7. Kein Caching — oder schlimmer: zu viel

Caching ist so ein Thema, bei dem wir im Support sowohl „gar nichts” als auch „alles gleichzeitig” erleben. Der Klassiker: WP Rocket plus W3 Total Cache plus Hoster-Objektcache plus Cloudflare plus Server-Seite. Alles gleichzeitig aktiv, nichts wirklich aufeinander abgestimmt, Änderungen im Admin tauchten erst Stunden später auf der Live-Seite auf.

Was hilft: Ein Caching-Layer, sauber konfiguriert. Für die meisten unserer Kunden reicht der hosterseitige Page-Cache plus ein CDN. Wenn Du ein Caching-Plugin nutzt, dann exklusiv und mit Ausnahmen für den Checkout, das Mitgliederbereich-Dashboard und formularbasierte Seiten. Und ganz wichtig: Nach jedem größeren Update einmal komplett den Cache leeren und gegenprüfen, dass nicht noch eine alte Version herumspukt. Wir haben mehr als einmal erlebt, dass Kunden eine „kaputte” Seite gemeldet haben, die in Wahrheit nur aus einem veralteten CDN-Cache stammte.

Häufige Fragen

Wie oft sollte ich mein WordPress aktualisieren?

Kern, Themes und Plugins am besten wöchentlich prüfen. Sicherheitsupdates sollten innerhalb von 24 Stunden eingespielt werden — das ist das Zeitfenster, in dem automatisierte Scanner die bekannt gewordenen Lücken typischerweise aufgreifen.

Reicht das Backup vom Hoster aus?

Nein — jedenfalls nicht allein. Es ist besser als nichts, aber wenn der Account kompromittiert wird, der Hoster ein technisches Problem hat oder der Rechnungsstreit eskaliert, bist Du ohne unabhängiges Backup aufgeschmissen.

Welche zwei Sicherheits-Plugins lohnen sich wirklich?

Wordfence oder Solid Security für die Grundabsicherung, dazu ein Login-Limiter (oft im selben Plugin enthalten). Mehr Plugins machen die Seite nicht sicherer, im Gegenteil — jedes Plugin ist eine potenzielle neue Angriffsfläche.

Ab wann ist eine WordPress-Seite „zu riskant” für Eigenwartung?

Sobald Deine Seite Umsatz trägt, Kundendaten verarbeitet oder Du nicht mehr weißt, welches Plugin was macht, gehört die Wartung in professionelle Hände — sei es durch einen Wartungsvertrag oder den Umstieg auf eine wartungsärmere Technologie.

Keine Lust mehr auf Plugin-Roulette?

Wenn Du Dich in mehreren dieser Punkte wiederfindest, ist das kein Grund für Panik, aber ein Grund zum Handeln. Wir helfen Dir, Deine Seite wieder auf einen nachhaltig sicheren Stand zu bringen — von der Plugin-Diät über Backup-Strategie bis zur grundsätzlichen Architekturfrage. Schreib uns einfach an über das Kontaktformular, wir melden uns meistens am selben Werktag zurück.